三角洲行动,解机器码——突破获得自由的秘密技巧,三角洲行动解机器码:突破获得自由的秘密技巧,三角洲行动游戏

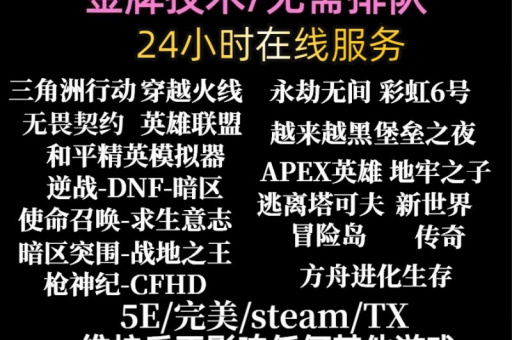

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-04-29 00:03:41

- 365

在当今数字化飞速发展的时代,机器码如同一个个神秘的密码,束缚着我们与数字世界的自由交互,而“三角洲行动解机器码”就像是一把开启自由之门的钥匙,蕴含着突破束缚、获得自由的秘密技巧。

揭开机器码的神秘面纱

机器码,这是计算机底层运行的语言,是硬件与软件之间沟通的桥梁,它们以二进制的形式存在,对于普通用户来说,就像是一道道晦涩难懂的谜题,从开机启动到软件运行,每一个指令、每一个数据都由机器码来驱动,这些机器码就像是一张无形的网,将我们与真正畅快使用计算机的自由隔绝开来。

在日常的计算机使用中,我们时常会遇到各种与机器码相关的问题,比如软件安装失败、系统运行卡顿、某些功能无法正常使用等等,这些看似普通的问题,背后往往都与机器码的限制和错误息息相关,而“三角洲行动解机器码”,就是专门针对这些问题而诞生的一场秘密行动。

行动的前期准备

要成功开展“三角洲行动解机器码”,首先需要具备一定的基础知识和工具,对于计算机原理有一定了解的人会知道,不同的操作系统、不同的硬件架构都有着不同的机器码规范和解析方式,熟悉常见的操作系统如 Windows、Linux 等的底层架构,以及相关的汇编语言知识,是行动前期必不可少的准备。

还需要一些专业的调试工具,比如反汇编工具、调试器等,这些工具就像是战士手中的武器,能够帮助我们深入到机器码的世界中,窥探那些隐藏在二进制代码背后的秘密,还需要有耐心和细心,因为在解机器码的过程中,一个小小的错误或者疏忽都可能导致整个行动的失败。

行动的关键步骤

1、定位机器码错误

- 当计算机出现运行问题时,通过系统的报错信息、日志文件等线索,来定位可能存在的机器码错误,这些报错信息往往是机器码运行过程中出现异常的信号,就像是战场上的烽火,指引着我们寻找问题的方向。

- 利用调试工具对程序进行跟踪和分析,查看每一条机器码的执行情况,找出那些导致错误的机器码指令,一个小小的错位或者数据溢出都可能引发一连串的错误,就像是多米诺骨牌一样,影响整个系统的运行。

2、破解机器码加密

- 在一些情况下,机器码会被加密,以防止未经授权的访问和使用,这就需要我们运用专业的破解技巧来解密这些机器码。

- 常见的破解方法包括逆向工程,通过对加密算法的分析和模拟,还原出原始的机器码指令,这就像是解开一个复杂的谜题,需要我们具备深厚的数学和算法功底,以及敏锐的洞察力和逻辑思维能力。

3、修改机器码

- 一旦找到了机器码错误或者破解了加密,接下来就需要对机器码进行修改,这是整个“三角洲行动”的核心环节,也是最具挑战性的一步。

- 我们需要根据实际情况,对机器码进行合理的修改,比如修正错误的指令、添加缺失的功能、优化运行效率等等,在修改机器码的过程中,必须要非常谨慎,因为一个错误的修改可能会导致系统崩溃、数据丢失等严重后果。

行动的成果与意义

通过“三角洲行动解机器码”,我们成功地突破了机器码的束缚,获得了计算机使用的自由,原本无法正常运行的软件可以顺畅地运行,卡顿的系统变得流畅,那些曾经被限制的功能也可以自由使用。

这一行动的意义不仅仅在于解决了计算机使用中的具体问题,更在于它揭示了计算机底层运行的奥秘,让我们对计算机的工作原理有了更深入的了解,它也为计算机技术的发展和创新提供了新的思路和方法,推动着计算机技术不断向前发展。

“三角洲行动解机器码”所蕴含的秘密技巧,不仅仅适用于专业的计算机技术人员,对于普通用户来说也具有重要的借鉴意义,当我们遇到计算机使用中的问题时,不必再束手无策,而是可以运用这些技巧来解决问题,提升计算机使用的体验。

“三角洲行动解机器码”是一场突破束缚、获得自由的秘密行动,它为我们打开了计算机底层世界的大门,让我们能够更加自由地在数字世界中畅游,随着计算机技术的不断发展,相信“三角洲行动解机器码”的秘密技巧也将不断更新和完善,为我们带来更多的惊喜和便利。