解开三角洲机器码的秘密,解密方法大揭露,解开三角洲机器码的秘密:解密方法大揭露,三角洲6秘籍怎么输入

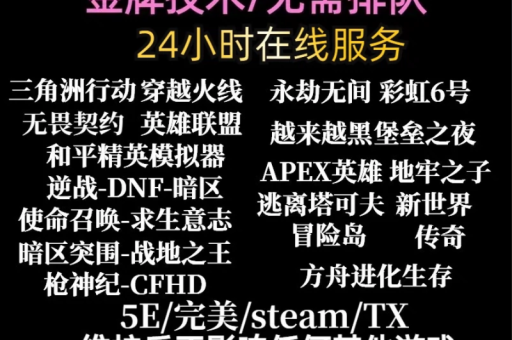

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-05-03 00:36:43

- 370

在计算机技术飞速发展的今天,各种软件和系统层出不穷,而其中一些软件为了保护自身的知识产权和防止非法复制,往往会采用加密技术来限制对其功能的访问,三角洲(Delta)软件作为其中的一员,其机器码加密机制一直是业内人士关注的焦点,解开三角洲机器码的秘密,对于理解该软件的工作原理、破解其加密限制乃至推动软件安全领域的发展都具有重要意义。

三角洲机器码加密的背景与意义

三角洲软件作为一款具有特定功能和应用场景的软件,其开发者为了确保软件的安全性和唯一性,采用了机器码加密技术,机器码是一种直接由计算机硬件执行的二进制代码,它具有高度的保密性和不可复制性,只有拥有正确解密方法的用户才能正常使用软件的全部功能。

解开三角洲机器码的秘密,首先可以让合法用户摆脱因加密限制而无法充分使用软件的困扰,对于企业用户来说,能够顺利地使用三角洲软件来提高工作效率、优化业务流程,避免因加密问题导致的业务停滞和损失,对于个人用户而言,也能够享受到软件完整的功能体验,不再被加密枷锁束缚。

解开三角洲机器码的秘密有助于软件安全领域的研究和发展,通过深入研究其加密机制,我们可以更好地理解加密技术的原理和应用,为开发更安全的加密算法和破解技术提供参考和借鉴,也可以发现现有加密技术存在的漏洞和不足,推动加密技术不断完善和进步。

三角洲机器码加密的基本原理

三角洲机器码加密主要基于以下几个原理:

1、密钥生成与管理

开发者在编译三角洲软件时,会生成一组特定的密钥,这些密钥用于对机器码进行加密和解密操作,密钥的生成过程通常是复杂的数学算法和随机数生成相结合,以确保密钥的唯一性和安全性,密钥的管理也非常严格,只有授权的人员才能获取和使用密钥。

2、加密算法

三角洲软件采用了多种加密算法来对机器码进行加密,这些算法包括对称加密算法(如 AES)和非对称加密算法(如 RSA)等,不同的加密算法在加密强度和效率上有所不同,开发者会根据软件的特点和需求选择合适的加密算法组合。

3、代码混淆

除了使用加密算法外,三角洲软件还会对代码进行混淆处理,即将源代码中的变量名、函数名等进行随机化和替换,使得反编译后的代码难以理解和分析,这种代码混淆技术增加了破解者逆向分析代码的难度,进一步保护了软件的安全性。

解开三角洲机器码的解密方法

1、密钥破解

解密三角洲机器码的关键在于获取正确的密钥,一种常见的方法是通过暴力破解来尝试所有可能的密钥组合,直到找到正确的密钥,这种方法需要大量的计算资源和时间,对于复杂的加密算法来说,往往是不现实的。

另一种方法是利用密码学中的密钥恢复技术,通过分析加密过程中的一些特征和规律,如加密算法的密钥长度、加密模式等,来恢复出密钥,这种方法需要对密码学有深入的理解和掌握,并且需要具备一定的数学和算法分析能力。

2、加密算法分析

如果能够成功破解密钥,接下来就需要对加密算法进行分析,通过对加密算法的原理、流程和实现细节的深入研究,我们可以找到算法中的漏洞和弱点,从而实现解密。

对于对称加密算法,可以通过分析加密和解密过程中的密钥使用情况、加密模式等信息,来寻找密钥的泄露点,对于非对称加密算法,可以通过分析公钥和私钥的生成过程、加密和解密的数学原理等,来发现算法中的安全隐患。

3、代码分析与反混淆

由于三角洲软件采用了代码混淆技术,破解者需要对混淆后的代码进行分析和反混淆,以便理解软件的功能和逻辑结构,这需要使用专业的反编译工具和技术,对代码进行逆向分析和重构。

在反混淆过程中,破解者需要了解编程语言的语法和语义规则,以及代码混淆技术的常见手段和方法,还需要具备较强的编程能力和调试经验,以便能够准确地定位和修复代码中的错误和漏洞。

解开三角洲机器码秘密所面临的挑战

1、技术难度

解开三角洲机器码的秘密需要具备深厚的密码学、计算机科学和数学知识,同时还需要掌握各种加密算法和破解技术,对于大多数用户来说,这是一项非常困难的任务,需要投入大量的时间和精力。

随着加密技术的不断发展和更新,现有的解密方法可能很快就会失效,需要不断地学习和研究新的解密技术。

2、法律风险

在未经授权的情况下破解三角洲机器码属于违法行为,可能会面临法律的制裁和处罚,即使是为了合法的研究和破解目的,也需要遵守相关的法律法规和道德规范,不得侵犯他人的知识产权和隐私权。

3、道德伦理问题

破解软件的加密机制可能会导致软件开发者的权益受损,破坏软件市场的公平竞争环境,破解后的软件可能会被用于非法用途,如盗版、恶意攻击等,给社会带来不良影响。

解开三角洲机器码的秘密是一项具有挑战性和风险性的任务,需要具备多方面的知识和技能,虽然解开加密机制可以让用户充分使用软件的功能,但我们也应该遵守法律法规和道德规范,不得滥用解密技术,软件开发者也应该不断改进加密技术,提高软件的安全性和可靠性,为用户提供更好的服务,随着加密技术的不断发展和破解技术的不断进步,解开三角洲机器码的秘密将是一个长期而复杂的过程,需要我们共同努力和探索。

希望通过本文的介绍,能够让读者对解开三角洲机器码的秘密有更深入的了解,同时也能够引起大家对软件安全和加密技术的关注和重视,在未来的发展中,我们相信随着技术的不断进步和创新,软件加密机制将会越来越完善,破解技术也将不断提高,为软件产业的健康发展和用户权益的保护提供更好的保障。