解锁三角洲机器码的 7 个简单步骤,解锁三角洲机器码的7个简单步骤,三角洲机器人怎么样

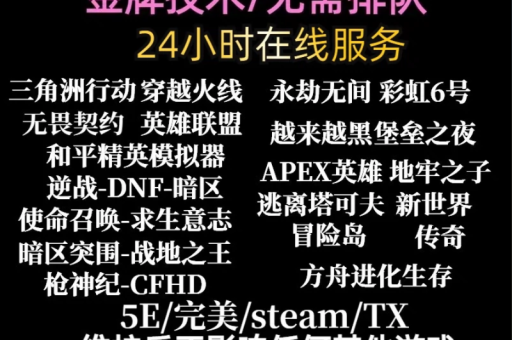

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-05-06 00:57:56

- 383

在当今数字化飞速发展的时代,机器码作为计算机系统中底层的指令代码,对于许多专业领域和技术开发来说具有至关重要的意义,三角洲机器码作为其中的一种特定类型,掌握解锁它的方法无疑为相关技术人员和爱好者打开了一扇通往更深层次技术奥秘的大门,以下就是解锁三角洲机器码的 7 个简单步骤。

一、准备工作

1、硬件环境

- 确保用于解锁三角洲机器码的计算机硬件设备处于正常工作状态,包括主板、CPU、内存等关键部件没有故障,稳定的硬件环境是顺利解锁的基础,任何硬件方面的问题都可能导致解锁过程中断或失败。

- 检查计算机的电源供应是否稳定,电源波动可能会对解锁过程产生不良影响,甚至损坏硬件。

2、软件环境

- 安装与三角洲机器码相关的开发工具和软件,这些软件通常是解锁过程中必不可少的工具,它们提供了对机器码进行操作和解析的功能。

- 确保操作系统是最新版本,操作系统的更新往往包含了对相关硬件和软件兼容性的改进,能够为解锁过程提供更好的支持。

二、了解三角洲机器码的基本结构

1、机器码的定义

- 三角洲机器码是一种特定格式的二进制代码,它直接控制计算机硬件的操作,每一条机器码都对应着一个特定的指令,这些指令按照一定的顺序组合起来,构成了计算机系统执行任务的基本单元。

- 通过学习机器码的基本结构,了解其由操作码和操作数两部分组成,操作码表示要执行的操作类型,操作数则是操作所涉及的具体数据或地址。

2、常见的机器码格式

- 在三角洲机器码中,常见的格式有定长格式和变长格式,定长格式的机器码每个指令的长度固定,便于硬件的快速解码和执行;变长格式则根据指令的不同灵活调整长度,能够更高效地利用存储空间。

- 了解不同格式的特点和使用场景,对于正确理解和解锁三角洲机器码具有重要意义。

三、获取三角洲机器码相关的文档和资料

1、官方文档

- 查找三角洲机器码的官方文档是解锁的重要一步,官方文档通常由设备制造商或相关技术标准组织提供,其中包含了关于机器码的详细定义、编码规则、功能说明等信息。

- 通过官方文档,可以了解到三角洲机器码的版本信息、支持的指令集以及与其他硬件和软件的兼容性等关键信息。

2、技术论坛和社区

- 参与相关的技术论坛和社区,与其他技术人员交流和分享经验,在这些论坛上,往往可以找到关于三角洲机器码解锁的各种技巧、经验和解决方案。

- 技术专家和爱好者们会分享自己在解锁过程中遇到的问题和解决方法,这些宝贵的经验可以帮助我们少走弯路,更快地掌握解锁技巧。

四、使用调试工具进行初步分析

1、调试工具的选择

- 选择一款适合的调试工具,如专门的汇编调试器、硬件调试器等,这些调试工具可以帮助我们在解锁过程中实时查看机器码的执行情况、寄存器的值以及内存中的数据变化。

- 调试工具提供了可视化的界面和强大的调试功能,能够让我们更直观地了解三角洲机器码的运行状态。

2、初步分析机器码的功能

- 使用调试工具加载包含三角洲机器码的程序,通过单步调试、断点设置等功能,逐步分析机器码的执行流程和功能。

- 观察寄存器和内存中的数据变化,确定机器码在执行过程中对硬件和软件资源的访问情况,初步了解机器码的功能和作用。

五、定位关键机器码指令

1、功能模块划分

- 根据程序的功能模块划分,找出与解锁相关的关键功能模块,这些功能模块可能是控制硬件设备的驱动程序、加密算法模块或者是特定的系统服务模块。

- 通过对功能模块的分析,确定哪些机器码指令与解锁操作密切相关。

2、指令序列分析

- 对关键功能模块中的机器码指令序列进行详细分析,找出其中的跳转指令、条件判断指令等控制流指令,这些指令控制着程序的执行流程,是解锁操作的关键所在。

- 通过分析指令序列的逻辑关系,确定解锁操作的触发条件和执行路径。

六、破解加密算法和保护机制

1、加密算法的类型

- 三角洲机器码中可能采用了各种加密算法来保护机器码的安全性,常见的加密算法有对称加密算法(如 AES)、非对称加密算法(如 RSA)以及哈希算法等。

- 了解加密算法的类型和原理,对于破解加密保护机制至关重要。

2、破解方法和技巧

- 根据加密算法的特点,采用相应的破解方法和技巧,对于对称加密算法,可以尝试暴力破解、密钥恢复等方法;对于非对称加密算法,可以利用公钥私钥对的特性进行破解;对于哈希算法,可以通过碰撞攻击等方式破解。

- 在破解过程中,需要结合调试工具和相关的密码学知识,不断尝试和探索,找到破解加密保护机制的突破口。

七、验证和完善解锁方案

1、测试解锁效果

- 在完成破解和解锁操作后,需要对解锁后的机器码进行测试,验证解锁方案的有效性,可以通过运行相关的程序、执行特定的任务来检查机器码是否能够正常工作,是否达到了预期的解锁效果。

- 如果在测试过程中发现问题,需要及时返回前面的步骤进行调试和修正。

2、完善解锁方案

- 根据测试结果,对解锁方案进行完善和优化,可能需要调整破解方法、修改机器码指令序列或者添加一些辅助代码来确保解锁的稳定性和可靠性。

- 不断地进行测试和优化,直到解锁方案能够稳定地运行,并且能够满足实际应用的需求。

解锁三角洲机器码是一项具有一定难度和挑战性的任务,需要我们具备扎实的计算机基础知识、丰富的调试经验和熟练的破解技巧,通过以上 7 个简单步骤的操作,我们可以逐步揭开三角洲机器码的神秘面纱,实现对其的解锁和应用,在解锁过程中要遵守相关的法律法规和道德规范,不得用于非法目的。