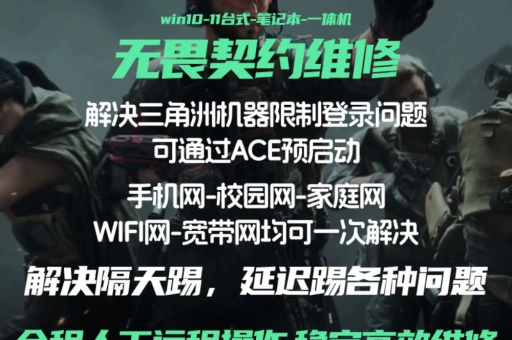

三角洲行动解机器码全攻略,破解束缚获得自由,三角洲行动解机器码全攻略:破解束缚获得自由,三角洲行动游戏

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-06-08 00:21:32

- 228

在科技日新月异的时代,计算机软件和硬件的发展给我们的生活带来了极大的便利,但随之而来的是各种加密和限制措施,其中机器码加密就是一种常见的束缚方式,对于许多使用者来说,面对机器码的限制常常感到束手无策,仿佛被一道无形的高墙困住,通过深入研究和探索,我们可以找到破解机器码束缚的方法,就如同一场惊心动魄的三角洲行动,带领我们走向自由的彼岸。

初识机器码及其束缚

1、机器码的定义与作用

机器码,简单来说就是计算机能够直接识别和执行的二进制代码,它就像是计算机世界的“母语”,软件和硬件通过机器码来进行交互和通信,在软件保护和版权保护方面,机器码加密被广泛应用,开发者通过设置特定的机器码来限制软件的使用范围、功能或者防止盗版,这些限制就像是一道道枷锁,束缚着使用者的手脚,让他们无法自由地使用自己购买的软件。

2、机器码带来的束缚表现

常见的机器码束缚表现为软件试用期限制、功能限制、只能在特定硬件上运行等,比如一些专业软件,试用期一过就无法正常使用,或者某些高级功能被锁定,需要额外付费才能解锁,还有些软件只能安装在特定的电脑上,如果电脑硬件更换或者系统重装,就会导致软件无法使用,这给使用者带来了极大的不便。

三角洲行动的开启:寻找破解方法

1、研究破解原理

要破解机器码的束缚,首先需要深入研究机器码的加密原理,这就如同在三角洲的密林深处寻找一条隐秘的通道,通过分析软件的加密算法、密钥生成方式等关键信息,我们可以找到破解的突破口,有些软件的加密算法可能并不十分复杂,只要我们具备一定的编程知识和逆向工程技能,就有可能破解其加密机制。

2、探索破解工具

随着技术的发展,出现了许多专门用于破解机器码的工具,这些工具就像是三角洲行动中的精良武器,为我们提供了破解的利器,比如一些反汇编工具可以将机器码转换为可读的汇编代码,让我们能够更清楚地了解软件的内部结构和加密逻辑;还有一些密钥生成工具,可以根据已知的加密算法生成相应的密钥,从而绕过加密限制。

破解过程中的挑战与应对

1、技术难关

在破解过程中,我们会遇到各种各样的技术难关,有些软件采用了高强度的加密算法,如 RSA 加密、AES 加密等,破解这些算法需要极高的数学和密码学知识,还有些软件采用了硬件加密技术,如加密芯片、USB 密钥等,这些硬件加密方式更加难以破解,面对这些技术难关,我们不能轻易放弃,而是要不断学习和探索,寻找破解的方法。

2、法律风险

破解机器码属于违法行为,这是我们在进行三角洲行动时必须要面对的法律风险,虽然我们的初衷是为了获得自由使用软件的权利,但破解行为违反了软件开发者的版权和加密保护措施,在进行破解操作时,我们要在法律允许的范围内行事,不能越过法律的红线。

破解成功后的自由之路

1、摆脱束缚的喜悦

当我们成功破解机器码的束缚后,那种喜悦之情难以言表,就像是在三角洲中跋涉许久终于找到了通往自由的大门,我们可以自由地使用原本受限的软件,享受其全部功能,无论是专业的设计软件、编程工具还是娱乐软件,都能在我们的掌控之中,不再受到时间、功能或者硬件的限制。

2、合理使用与责任

破解成功并不意味着我们可以肆意滥用这种自由,我们应该遵守软件的使用协议和法律法规,合理使用破解后的软件,我们也要认识到破解行为只是一种临时的解决方案,从长远来看,软件开发者应该提供更加友好和开放的使用模式,让使用者能够真正享受到软件带来的便利和价值。

3、推动软件行业发展

通过破解机器码的过程,我们也可以对软件行业的加密技术和保护措施有更深入的了解,这有助于我们向软件开发者提出合理的建议,推动软件行业在加密技术和使用模式上的创新和改进,只有软件开发者和使用者共同努力,才能实现软件行业的健康发展,让使用者真正获得自由使用软件的权利。

三角洲行动解机器码是一场充满挑战和机遇的征程,通过深入研究、探索破解方法,我们可以摆脱机器码的束缚,获得自由使用软件的权利,但在这个过程中,我们要始终遵守法律和道德规范,合理使用破解后的软件,同时也期待软件行业能够不断进步,为使用者提供更加开放和自由的使用环境。