从零开始,掌握解三角洲机器码的最佳策略,从零开始:掌握解三角洲机器码的最佳策略,三角洲怎么用机枪

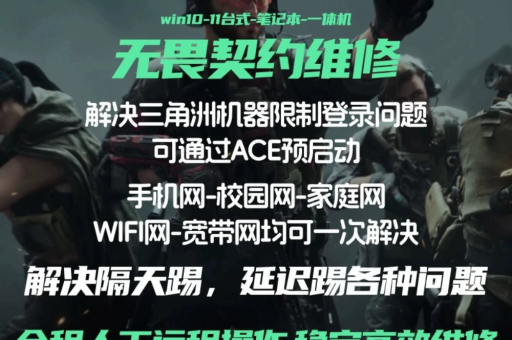

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-04-12 00:32:44

- 313

在当今数字化飞速发展的时代,机器码作为计算机底层的语言,扮演着至关重要的角色,而对于三角洲机器码这一特定类型的机器码来说,掌握其破解方法无疑是许多计算机爱好者和专业人士所追求的目标,从零开始,逐步探索掌握解三角洲机器码的最佳策略,将为我们打开一扇深入了解计算机底层奥秘的大门。

初识三角洲机器码

(一)三角洲机器码的定义与特点

三角洲机器码,是一种具有独特结构和编码规则的机器码类型,它不同于常见的高级编程语言,直接面向计算机硬件进行指令的传达,其特点在于简洁、高效,但同时也具有较高的复杂性和专业性,每一条三角洲机器码都像是计算机内部的一个微小指令,通过这些指令的组合和执行,计算机才能完成各种复杂的操作。

(二)三角洲机器码在计算机系统中的地位

在计算机系统中,三角洲机器码处于底层核心位置,它是操作系统、应用软件与硬件之间沟通的桥梁,负责将上层的指令转化为计算机能够理解和执行的电信号序列,从开机自检到程序运行的每一个环节,都离不开三角洲机器码的默默支持。

从零开始的必要性

(一)基础知识的空白

对于完全没有接触过三角洲机器码的人来说,这是一片完全陌生的领域,就如同一个婴儿面对复杂的世界一样,没有任何基础知识的积累,一切都需要从零开始,只有打好基础,才能逐步构建起对三角洲机器码的理解和认识。

(二)避免错误的认知

在没有系统学习之前,人们可能会对三角洲机器码产生一些错误的认知,比如认为它是一种神秘莫测、难以捉摸的东西,或者觉得它只是专业人士才能涉足的领域,从零开始能够让我们摒弃这些错误的观念,以客观、科学的态度去面对三角洲机器码。

(三)适应不断变化的技术环境

计算机技术日新月异,三角洲机器码的相关知识也在不断发展和更新,从零开始可以让我们紧跟技术的步伐,及时掌握最新的知识和技能,而不是被过时的观念和方法所束缚。

掌握三角洲机器码的最佳策略

(一)学习基础理论

1、计算机组成原理

深入学习计算机的组成结构,包括中央处理器(CPU)、内存、输入输出设备等部分的工作原理,了解这些硬件组件如何协同工作,为理解三角洲机器码的运行机制打下基础。

- CPU 如何执行指令,寄存器在指令执行过程中起到的作用,内存如何存储和读取数据等,这些基础知识能够帮助我们理解三角洲机器码在计算机系统中的具体位置和功能。

2、汇编语言基础

汇编语言是与机器码最接近的编程语言,通过学习汇编语言,可以更直观地理解机器码的指令格式和编码规则。

- 学习汇编语言的指令集,如数据传送指令(MOV)、算术运算指令(ADD、SUB)、逻辑运算指令(AND、OR)等,掌握这些指令的功能和用法,是理解三角洲机器码的重要前提。

- 还要了解汇编语言中的寄存器使用规则,不同寄存器在指令执行过程中所扮演的角色。

(二)掌握调试工具

1、调试器的使用

调试器是破解三角洲机器码过程中必不可少的工具,它可以帮助我们跟踪程序的执行过程,查看寄存器的值、内存中的数据变化等。

- 常见的调试器有 Windows 系统下的 Visual Studio 调试器、Linux 系统下的 GDB 调试器等,熟练掌握这些调试器的使用方法,能够让我们在破解三角洲机器码时更加得心应手。

- 在使用调试器时,要学会设置断点、单步执行、查看堆栈等基本操作,通过这些操作,我们可以逐步分析程序的执行流程,找出三角洲机器码的执行规律。

2、内存查看工具

内存是存储程序和数据的重要场所,通过内存查看工具,我们可以查看内存中的数据内容,了解程序在运行过程中对内存的读写情况。

- 使用 WinHex 等内存查看工具,可以直接查看计算机内存中的数据,查找与三角洲机器码相关的数据区域。

- 在破解过程中,通过查看内存中的数据变化,我们可以推断出三角洲机器码的执行逻辑和数据流向。

(三)实践操作与案例分析

1、简单程序的破解实践

从一些简单的程序入手,尝试破解其中的三角洲机器码,比如破解一个简单的计算器程序,通过调试器跟踪程序的执行过程,找出计算功能所对应的三角洲机器码指令序列。

- 在实践过程中,要注意记录每一步的操作和观察到的现象,总结破解的方法和技巧。

- 通过观察寄存器的值变化,找出数据传送指令的地址和参数,从而确定计算功能所对应的机器码指令。

2、复杂程序的破解案例分析

对于一些复杂的程序,如操作系统内核、加密软件等,进行破解案例分析,通过分析这些复杂程序的破解过程,总结出破解三角洲机器码的一般规律和方法。

- 以操作系统内核为例,分析内核中与硬件交互的部分,找出关键的三角洲机器码指令序列,了解操作系统如何利用机器码来管理硬件资源。

- 在加密软件破解案例中,分析加密算法所使用的机器码指令,尝试破解加密算法的密钥生成机制,从而实现对加密软件的破解。

(四)深入研究加密算法

1、常见加密算法原理

加密算法是保护数据安全的重要手段,而三角洲机器码在加密算法中扮演着重要角色,了解常见的加密算法原理,如对称加密算法(AES、DES)、非对称加密算法(RSA)等,对于破解加密软件中的三角洲机器码具有重要意义。

- 学习对称加密算法的加密和解密原理,掌握密钥生成和加密过程中机器码的使用情况。

- 对于非对称加密算法,要了解公钥和私钥的生成原理,以及加密和解密过程中机器码的执行流程。

2、破解加密算法的思路

在破解加密算法时,需要从加密算法的原理入手,分析加密过程中机器码的执行逻辑和数据流向。

- 在对称加密算法破解中,可以通过分析加密和解密过程中机器码对密钥的处理方式,尝试找出密钥的生成方法或破解密钥。

- 在非对称加密算法破解中,要分析公钥和私钥的生成过程,以及加密和解密过程中机器码对密钥的使用情况,尝试破解密钥对或解密加密数据。

(五)不断学习与更新知识

1、关注技术发展动态

计算机技术日新月异,三角洲机器码的破解技术也在不断发展和更新,关注技术发展动态,及时了解最新的破解方法和工具,是保持破解能力的关键。

- 关注计算机安全领域的技术论坛、博客等,了解最新的加密算法和破解技术。

- 参加相关的技术研讨会和培训课程,与同行交流经验,学习最新的破解技巧。

2、学习新的编程语言和工具

随着技术的发展,新的编程语言和工具不断涌现,这些新的技术可能会对三角洲机器码的破解产生影响,学习新的编程语言和工具,能够拓宽我们的破解思路和方法。

- Python 等脚本语言在逆向工程中具有广泛的应用,学习这些语言可以帮助我们更高效地进行三角洲机器码的破解工作。

- 一些新的调试工具和内存查看工具也不断涌现,掌握这些新工具的使用方法,可以提高破解的效率和准确性。

从零开始掌握解三角洲机器码的最佳策略需要从基础知识学习、调试工具使用、实践操作、深入研究加密算法以及不断学习更新知识等多个方面入手,只有全面系统地掌握这些策略,我们才能在三角洲机器码的破解领域中不断取得进步,深入了解计算机底层的奥秘,随着技术的不断发展,我们也要不断地调整和完善自己的破解策略,以适应新的技术环境和挑战。